2024.06.10

2024年4月24日に、一般社団法人シェアリングエコノミー協会主催のオンライン勉強会「ビジネスシーンで気を付けるべき情報セキュリティ はじめの一歩 ~メール編~」が開催されました。このイベントは、ビジネスでメールを活用する上で一人ひとりが気を付けるべき基礎的なポイントを学ぶことを目的としており、メールセキュリティについて学びたい方や、入社したばかりで情報セキュリティの基礎を勉強したい方、プライベートではSNSを使っていてメールに慣れていない方などを対象としたものです。弊社からもSecurity CoE(Center of Excellence)センタ長でチーフセキュリティエバンジェリストの扇 健一がメイン講師のひとりとして登壇。メールセキュリティの重要性や、誤送信・フィッシング・ビジネスメール詐欺・マルウェア感染などのリスクについてわかりやすく解説しました。今回はその概要をお伝えします。皆さまも 、メール利用時の注意点を改めて確認してみてはいかがでしょうか。

<講師プロフィール>

扇 健一

株式会社日立ソリューションズ

セキュリティソリューション事業部

企画本部 兼 Security CoE

チーフセキュリティエバンジェリスト 兼 Security CoE センタ長

日立ソリューションズのセキュリティに特化した事業部でセキュリティソリューションの拡販やプロモーション、社内の様々なサービスを守るセキュリティCoE(Center of Excellence;プロジェクト推進のために人材やノウハウを集約した組織)を担う。また早稲田大学グローバルエデュケーションセンターでセキュリティ分野の非常勤講師も務める。

講演で扇は、1)データから見るメールセキュリティの重要性、2)誤送信 、3)フィッシング、4)ビジネスメール詐欺、5)マルウェア感染、6)標的型メール訓練の有効活用の6つを基礎的な観点で解説した。

1つ目の「データから見るメールセキュリティの重要性」について、扇はインターネット上の情報セキュリティニュースを配信するサイト「Security NEXT」が、1年間に発信したメールに関するインシデント数をカウントした調査結果を示した。それによると、メールに関するインシデントは2023年4月~2024年3月の間で200件以上発生。内訳としては、メール誤送信が最も多く、なりすまし(フィッシング)や不正アクセスなどが続いた。

また、独立行政法人情報処理推進機構(IPA)が発表した「情報セキュリティ10大脅威 2024」の「組織」編も紹介。そこでもメールの添付ファイルやURLを経由したランサムウェア(詳細は後述)による被害や、サプライチェーン間の取引メールを悪用した攻撃、情報持ち出しにメールを使った内部不正による情報漏えい等の被害、ビジネスメール詐欺による金銭被害など、メールがきっかけとなる脅威が数多くランクインする結果となっていた。

2つ目の「誤送信」を解説した。メールの誤送信はなぜ頻繁に起きてしまうのか。扇は誤送信につながる要因は様々だという。例えば、宛先入力におけるスペルミスや、オートコンプリート機能(過去の入力履歴を参照して先頭の文字列から残りの文字列を予測して表示する機能)の選択ミスなどがある。また、BCCで送信すべきメールをTOやCCで送信して送信先メールアドレスが受信者に公開されるケースも誤送信にあたる。特に、BCCで受信したメールに対し全員返信で応答すると、自分がBCCであったことが公開されてしまうので注意が必要だという。さらに、送信先に社外の人が入ったまま社内に転送してしまうケースや、タイトルの誤り、本文の誤り、作成途中でのメール送信、ファイルの添付忘れ、誤ったファイルの添付、暗号化の未実施なども誤送信となってしまう。「BCCで受信したメールは送信者が意図的に宛先として見えないように送付しているため、BCCで受信したメールには、基本的には返信をしない方がいいでしょう」と扇は提案する。さらに、メール返信による"社内転送の罠"もあるという。転送する際に返信機能を使うと、あて先件数が多数の場合は一部が省略され表示されなくなっていることがある。省略されている部分に社外の人のメールアドレスが入ったまま、社内でメールがやり取りされてしまう可能性もあるため、多数への返信においては細心の注意が必要だ。

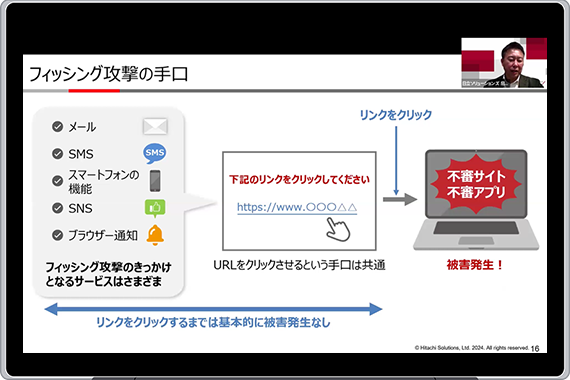

次に、3つ目の「フィッシング攻撃」の動向について詳述した。フィッシングとは、実在するサービスや企業をかたり、偽のメールやSMS(携帯電話のショートメッセージ)で偽サイトに誘導し、ID・パスワードなどの情報を盗んだり、マルウェアに感染させたりする手口のこと。フィッシングによる被害は世界的に増え続けているが、日本においても急増している状況だ。フィッシング詐欺で偽の送信者は、宅配業者、ECサイト、クレジットカード会社、銀行、携帯キャリア、動画サービス、ポータルサイト、官公庁などになりすます。フィッシング攻撃は、メールやSMS、スマートフォン、SNS(ソーシャル・ネットワーキング・サービス)、ブラウザ通知などを経由するため、偽メールのURLやブラウザのボタンをうっかりクリックしてしまうと、巧妙に作られた偽サイトに誘導されたり、マルウェアに感染したりして被害が発生してしまう。

そこで扇は大規模ECサイトの偽サイトの実例を紹介した。大規模ECサイトで購入した商品を配送する宅配業者をかたるフィッシング詐欺では、メッセージに記載されたURLが不自然だったり、ブラウザによる自動のID・パスワード入力が機能しなかったりするほか、ログイン以外のリンク先が存在しない簡易な画面になっているなどの特徴がある。(お勧めしないが)試したことのある人によると、クリックしてみるとクレジットカード情報の入力画面が表示されるが、カード情報入力箇所以外の例えば「タイムセール」などのお勧めリンクが表示されていてもそれらは機能していなかったという。こうした特徴に気づけばいいのだが、偽サイトであることに気付かないままクレジットカード情報を入力してしまうと情報が盗まれてしまうというわけだ。

フィッシング攻撃の対策のポイントは大きく3つあると扇は言う。第1に、メールやSMSを受け取ったら、不審なアドレスや未知の送信者には警戒すべきだという。第2に、メールやSMS内のリンク・添付ファイルを開く前に、その信頼性を確かめるべきだという。第3に、普段のサービス利用時と異なる流れでID・パスワードの入力を求められた場合は疑いを持ち、別途Webブラウザから正規のサイトに自らアクセスしなおすことでそれが正しいWebサイトなのか確認することが重要だという。

では、フィッシングサイトにID・パスワード情報を入力してしまった場合は、どのように対処したらいいのか。扇は次の4つを行うべきだとアドバイスする。1番目は、クレジットカード会社やインターネットバンキングの保守サポートに連絡すること。2番目は、利用予定だったサービス(偽ではないもの)の保守サポートに連絡すること。1と2ではフィッシングサイトに情報を入力してしまったことを伝え、対策の指示を仰ぐとよい。同時に、クレジットカードの利用停止や再発行の手続きを行うべきだろう。3番目は、警察に相談すること。フィッシングに対する相談や情報提供を行う窓口を各都道府県の警察も提供しているので、それらを利用すべきだという。4番目は、パスワード情報を変更すること。フィッシングサイトに入力したアカウントのパスワードを新たに設定し直すことが重要だ。盗まれたID・パスワードはダークウェブで公開されたり売られたりする可能性があるからだ。同じパスワードを他のサービスで使い回している場合は、大変でも全て新しいパスワードで再登録すべきだと扇は言う。

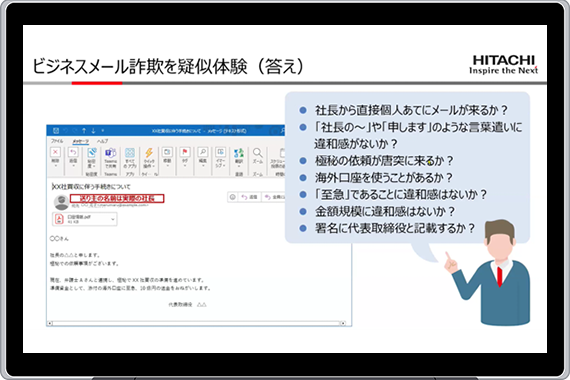

続いて、4つ目の「ビジネスメール詐欺」について言及した。ビジネスメール詐欺に遭わないためには、普段との違和感に気づき、確認することが大切だと扇は言う。そこで、ビジネスメール詐欺の具体例を挙げた。よくあるパターンの1つは、攻撃者が何らかの方法で経営者の情報を調査して入手した後に、経営者になりすまして従業員(財務担当者など)に送金依頼メールを送信するケース。もう1つは、攻撃者が取引先になりすまし、A社からB社への請求書を改ざんして、振込先を攻撃者の口座へ変更したなりすましメールを送信するケースだ。こうした手法があることも知っておく必要がある。

そして、5つ目の「マルウェア感染」について論じた。マルウェアには様々な種類があるが、扇は特に悪質性が高い上位4つを挙げて解説した。1番目は「ランサムウェア」。ランサムウェアとはPCやサーバ上のファイルを暗号化したり、PCやサーバの画面をロックしたりして、復号と交換条件で金銭(仮想通貨など)を要求する悪質なマルウェアである。ランサムウェアにもいくつものパターンがある。暗号化するタイプ、暗号化と情報窃取を行うタイプ、情報窃取のみを行うタイプなどだ。暗号化のみを行うランサムウェアは、メールの添付ファイルやWebからのダウンロードのほか、VPNなどセキュリティパッチが当たっていない公開サーバの脆弱性を突破してPCをランサムウェアに感染させる。すると各種ファイルを暗号化し復元できなくさせるとともに、脅迫画面を表示して金銭などを要求する。一方、情報を盗むタイプのランサムウェアは、各種情報を窃取するとその情報の公開を示唆して脅迫する。

2番目は「標的型攻撃用マルウェア」。特定の企業を狙った特定企業専用のサイバー攻撃用マルウェアであり、情報窃取や業務停止を主な目的とする。標的型メールの添付ファイルやWebからのダウンロードで攻撃をしかけ、PCにマルウェアを感染させると、攻撃者は遠隔から命令を送って攻撃を開始。標的のサーバを見つけると不正にログインし、そこから内部情報を窃取する。

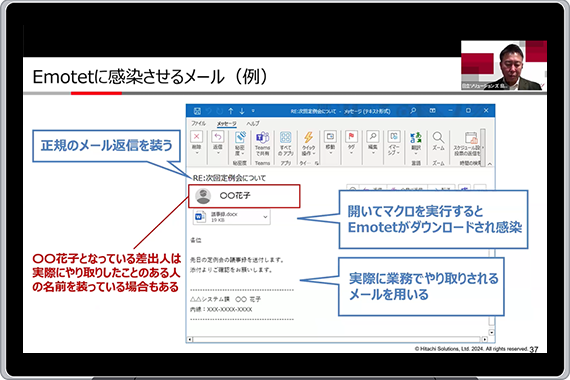

3番目は「Emotetとその派生モデル」。Emotet(エモテット)とは、情報窃取とほかのマルウェア(ランサムウェアなど)を感染させるバックドアネットワークを構築するマルウェアだ。Emotetの手口は、まずマクロ付きのOfficeファイルをメールに添付して配信するほか、Webからもダウンロードさせる。Officeファイルを開くと、PCの画面に「コンテンツの有効化」ボタンが表示され、それをクリックしてしまうと、マクロからWindows標準搭載のプログラム(PowerShell)が起動し、遠隔地に置かれたC&C(コマンド&コントロール)サーバからEmotetをダウンロード。情報窃取やほかのマルウェアを配信するための環境構築などが行われる。そうすることで、別の攻撃者がその環境を有料で利用できるようになり、サイバー攻撃のビジネス化が進んでいくという仕組みだ。

扇はEmotetに感染させるメールの例も説明した。特徴としては、差出人の名称には実際にやりとりした人の実名を使って装う場合や、メールの内容も過去に送受信した文章が引用されることもあるため、Emotetの攻撃だと分かりにくいという。扇は「社内業務で使用している出所がはっきりしているファイル以外で『コンテンツの有効化』ボタンが表示されたら、押さないようにしてください」と強調する。

4番目は、キーロガー。PCのキーボードに打ち込んだ文字列を記録する機能を持ち、これを仕込まれるとパスワードなどの文字列が盗まれてしまう。攻撃されているという実感がない分、これも悪質性が高い。

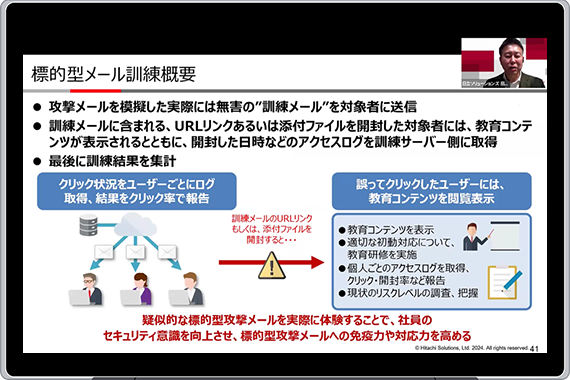

最後に、6つ目の「標的型メール訓練の有効活用」について説明した。標的型メール攻撃の訓練では、Emotetやビジネスメール詐欺のような攻撃メールを模した(実際には無害の)訓練メールを、対象者には知らせずに送信する手法が採られる。訓練メールを受け取った対象者がメールに含まれるURLや添付ファイルを開封した場合は"対象者の負け"となり、教育コンテンツが表示されるとともに、開封した日時などのアクセスログが訓練サーバ側に取得される仕組みだ。これを繰り返すことにより、組織ごとの訓練結果を集計していくという。標的型メール訓練は半年や年に1度程度実施し、擬似的な標的型メール攻撃を実際に体験することで、社員のセキュリティ意識を向上させるとともに、標的型メール攻撃への免疫力や対応力を高める目的がある。

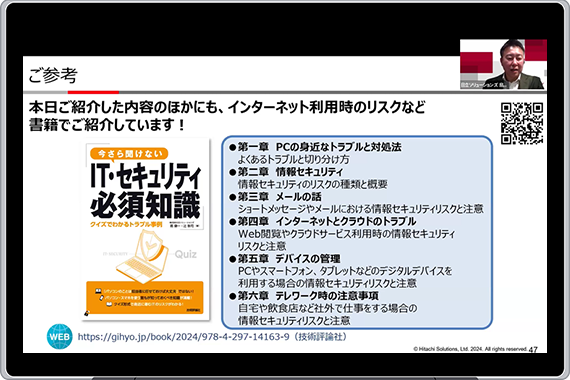

最後に扇は、今回解説した内容をさらに詳しく知りたい人のために参考書籍を紹介した。『今さら聞けないIT・セキュリティ必須知識 クイズでわかるトラブル事例』(扇 健一、辻 敦司 共著、技術評論社 刊、ISBN 978-4-297-14163-9)では、今回扇が解説したセキュリティ知識のほか、言及できなかった知識についても、クイズ形式の親しみやすさで詳しく解説しているので、ご興味のある方はぜひご一読いただきたい。

日立ソリューションズでは、協創で未来をつくっていくオープンなコミュニティ『ハロみん』を2024年4月からスタートしました。『ハロみん』では心豊かに暮らすためのサステナブルな地球社会の実現に向けたあらゆる活動を応援しています。その一環で、セキュリティをはじめとする様々なテーマを扱った独自イベントも随時開催しておりますので、これからも『ハロみん』内でご案内をしていきます。ぜひ皆さんのご参加もお待ちしています。

■ハロみん

https://future.hitachi-solutions.co.jp/community/